جدار الحماية هو طبقة إضافية من الحماية ضد التهديدات الخارجية يساعدك في منع المتسللين من الدخول إلى نظامك عن طريق منعهم من الوصول إلى مناطق أو وظائف معينة لا ينبغي لهم استخدامها.

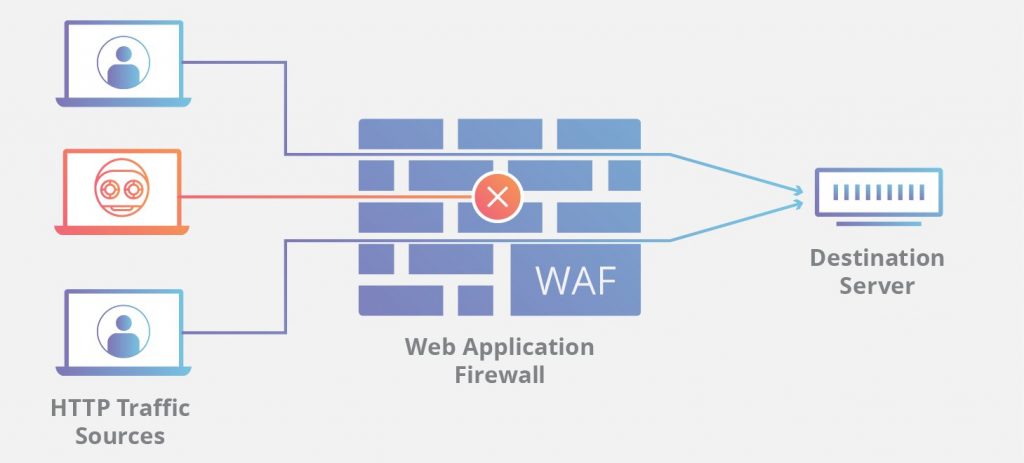

يعمل جدار الحماية الخاص بتطبيق الويب (WAF) كدرع واقي لمنع هجمات البرمجة النصية عبر المواقع (XSS) وهجمات SQL injection وغيرها من الثغرات.

نظرًا لأن خوادم الويب أصبحت أهدافًا رئيسية شائعة للهجمات بشكل تدريجي، فكيف يمكننا ضمان أمان خادمنا؟ ستساعدك المعلومات التي سنستعرضها في هذه المقالة عن جدار الحماية الخاص بتطبيق الويب (WAF) في الحفاظ على أمان موقعك.

ما هو جدار الحماية الخاص بتطبيق الويب (WAF)؟

مصطلح WAF هو اختصار للكلمات التالية (Web Application Firewall) أي جدار حماية تطبيق الويب، وهو عبارة عن نظام أمان يحمي تطبيقات الويب من الهجمات الخارجية والداخلية.

بمعنى آخر، إنه يحمي الشبكة من الزيارات الضارة التي تنشأ من خارج الشبكة وكذلك من حركة المرور الضارة المتولدة من داخل شبكتك الخاصة.

يمكن تثبيت WAF داخل جدران الحماية أو خارجها لحماية جميع الموارد المستندة إلى الويب مثل (خوادم الاستضافة وأنظمة إدارة المحتوى وقواعد البيانات). يقوم جدار الحماية بتأمين المعلومات الحساسة الموجودة على الخادم الخاص بك من الهجمات الضارة عن طريق تصفية المحتوى الضار مثل الفيروسات أو البرامج الضارة.

عادةً ما يتم نشر WAFs بين متصفح المستخدم وتطبيق الويب، على سبيل المثال ،أمام خوادم Apache أو IIS. ويمكن تنفيذ WAFs كوحدات برامج داخل خادم الويب أو كأجهزة منفصلة تقع بين المستخدم والخادم.

تتمثل الوظيفة الأساسية لجدار الحماية WAF في اكتشاف ومنع الهجمات ضد المناطق المعرضة للخطر في أحد التطبيقات مثل هجمات SQL injection أو هجمات البرمجة النصية عبر المواقع (XSS) أو هجمات انتحال الهوية.

يعمل جدار حماية تطبيق الويب (WAF) كطبقة أمان بين العميل والخادم تهدف إلى الحماية من هجمات المستخدمين الضارين من خلال إنشاء جدار حماية ليمنع المهاجمين من الوصول إلى الأجزاء المعرضة للخطر في موقعك.

يمكن لجدار الحماية الخاص بتطبيق الويب أيضًا فحص الطلبات الواردة لأوامر الهجوم المشفرة أو المخفية. الهدف هو اكتشاف السلوك غير المرغوب فيه بناءً على مجموعات القواعد التي تم إدخالها مسبقًا.

يمكن أن يكون WAF قائم على الأجهزة أو البرامج ويعمل كطبقة حماية لمواقع الويب ضد الهجمات. إنه بمثابة درع إضافي على موقع الويب الخاص بك لمنع الرموز الضارة من الوصول إلى شبكتك نظرًا لأن معظم هذه البرامج مشفرة؛ مما يجعل من الصعب اكتشافها من خلال الدفاعات العادية.

يتحقق WAF أيضًا من جميع حركات المرور الواردة من خلال مقارنتها بأنماط الهجوم المعروفة من أجل منع أي نشاط مشبوه قبل أن يصبح ضررًا ملموسًا.على سبيل المثال، إذا حاول شخص ما تسجيل الدخول إلى الخادم الخاص بك باستخدام كلمة مرور غير صحيحة وفشل 10 مرات، فسيتم منعه لمدة 5 دقائق حتى يتمكن من المحاولة مرة أخرى.

تختلف WAFs في كيفية تنفيذ هذه الميزة؛ سيغلق البعض المستخدمين بعد عدد معين من المحاولات الفاشلة بينما قد يمنع البعض الآخر حركة المرور من عنوان IP محدد.

اقرأ أيضًا: تأمين وحماية مواقع الووردبريس من كافة الثغرات | دليل شامل

طرق نشر WAFs

| جدار حماية التطبيق القائم على السحابةCloud-based WAF | جدار حماية التطبيق القائم على المضيفHost-based WAF | جدار حماية التطبيق القائم على الشبكة Network-based WAF |

| يوجد على الشبكة بين تطبيق أو موقع ويب وشبكة الإنترنت، من السهل جدا إعداده وهو يقوم بفحص حركة المرور أولا بحثًا عن أي نشاط ضار. | يمكن استضافة هذا النوع من جدار الحماية على موقع الويب الخاص بك، مما يوفر عليك التكاليف، ويقدم لك المزيد من خيارات التخصيص. | يعمل كبوابة بين المستخدمين والخوادم التي تستضيف تطبيقات الويب التي تستخدم من أجل الحماية من التهديدات الأمنية، وتعتبر من أسرع طرق الأمان ولكنها تكون مكلفة جدًا. |

كيف يعمل جدار الحماية الخاص بتطبيق الويب (WAF)

يعمل WAF باستخدام سلسلة من عوامل التصفية أو الفلترة التي تعمل على تصفية وكشف التهديدات من بين طلبات الويب. تتضمن هذه التهديدات أشياء مثل البريد العشوائي والفيروسات والبرامج الضارة.

فأول شيء يفعله WAF هو إلقاء نظرة على كل طلب وارد لموقع ويب، واستخدام القواعد التي وضعها المسؤول لتحديد ما إذا كان ينبغي السماح بهذا الطلب أم لا، ثم يتخذ قرارًا بشأن السماح له بالمرور أم لا.

إذا تم السماح بالطلب، فسوف يستمر في طريقه نحو التطبيق الهدف، ولكن إذا تم رفضه فإنه يتوقف عند هذا الحد ولا يصل إلى الخادم الخاص بموقعك.

يمر الطلب عبر المراحل التالية:

1- ملف تعريف التطبيق (Application Profiling)

بمجرد اكتشاف وجود تهديد ما، سيختبر ملف تعريف التطبيق الطلب لمعرفة ما إذا كان ضارًا. إذا كان الأمر كذلك، يمكن عندها لجدار الحماية WAF منع حركة المرور من الوصول إلى وجهتها وإبلاغك بالخطر المحتمل. بالإضافة إلى ذلك، يراقب جدار الحماية التهديدات الجديدة ويضيفها تلقائيًا إلى مستودع التهديدات المعروفة.

2- توقيع قائمة الحظر(Blocklist Signatures)

سيتم في هذه المرحلة حظر أي طلبات يتم إجراؤها على موقع الويب من قبل المستخدم، والتي تتطابق مع توقيع إدخال قائمة الحظر الحالي. تحتفظ قائمة الحظر بقائمة محدثة لجميع التهديدات المعروفة، ويقوم WAF بتحديث قائمة الحظر.

3- محرك الترابط (Correlation Engine)

يخزن هذا المحرك المعلومات التي تمثل السلوك الطبيعي عادةً، وبالتالي يمكن أن يقارن سلوك التطبيق الحالي بالمعلومات الموجودة في هذا المحرك. إذا اكتشف وجود تناقض، فسيقوم التطبيق بتنفيذ إجراء على هذا الطلب. قد يكون هذا إرسال تنبيه أو تسجيل بيانات حول وجود أحداث غير طبيعية.

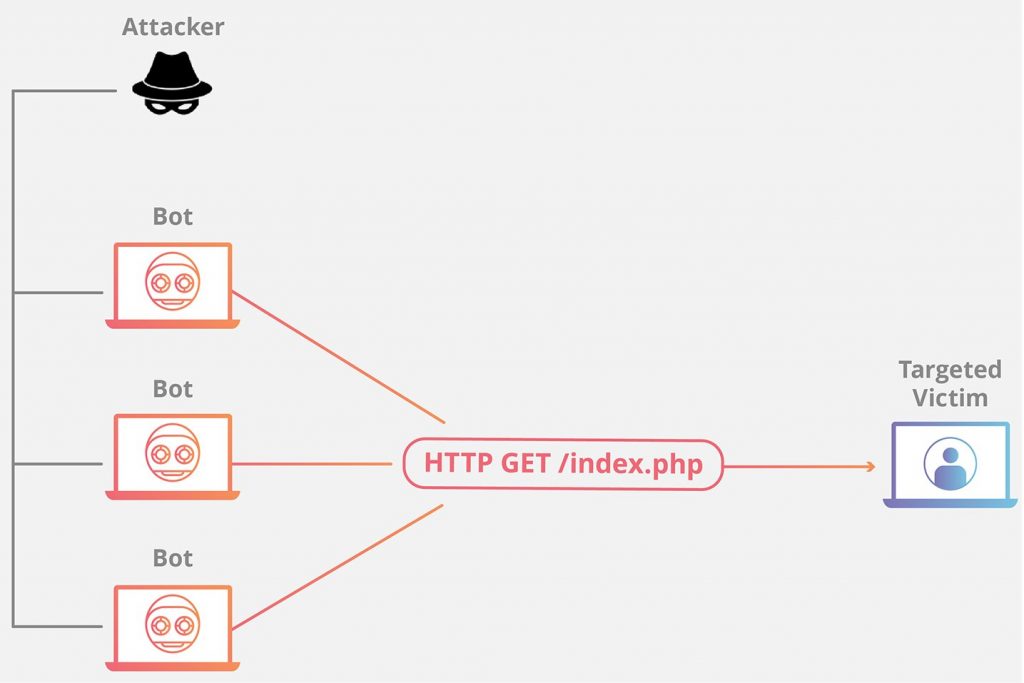

4- الحماية من هجمات DDoS

تؤدي هجمات DDoS، التي يسيطر المتسلل فيها على العديد من تطبيقات الويب وينشئ شبكة تسمى شبكة الروبوت تقوم بإغراق خادم موقع الويب بطلبات البيانات حتى لا يتمكن الزوار الشرعيون من الوصول إليها. بالإضافة إلى كونها مصدر إزعاج، يمكن أن تسبب هذه الأنواع من الهجمات مشاكل خطيرة للشركات.

يحدد جدار الحماية هذه الهجمات ويكتشف شبكات الروبوت ويحظر طلباتها حتى يتمكن موقعك من العمل بشكل طبيعي مع الحفاظ على الخادم الخاص بك في مأمن من الأذى.

5- شبكة توصيل المحتوى (CDN)

شبكة CDN هي شبكة من الخوادم التي تعمل معًا لتوفير تجربة تصفح أسرع. يمكن لـ WAF استخدامها لتخزين موقعك مؤقتًا على شبكة CDN. وبهذا يساهم جدار الحماية WAF في تسريع أوقات التحميل بنسبة كبيرة.

اقرأ أيضًا: شرح خدمات CDN وآلية عملها لزيادة سرعة موقعك

كيف تحمي WAFs تطبيقات الويب من الهجمات الضارة

أصدرت شركة Positive Technologies تقريرًا لتطبيقات الويب لعام 2019، وفقا للتقرير أن انتهاكات البيانات الحساسة تشكل تهديدًا في 68٪ من تطبيقات الويب. تعزز مثل هذه الإحصائيات الحاجة إلى حماية تطبيقات الويب بشكل أكثر فعالية.

كما ذكرنا سابقًا WAF هو جدار حماية لتطبيق الويب. يحمي تطبيقاتك من الهجمات الضارة عن طريق تصفية المدخلات التي تصل إليها. يمكنه تصفية كل من هجمات SQL injection والبرمجة النصية عبر المواقع أو XSS أو غيرها من الثغرات الشائعة التي تستغل من قبل المهاجمين الذين يحاولون مهاجمة مواقع الويب، حيث يقوم جدار الحماية بتصفية الطلبات والاستجابات للتخلص من حركة المرور الضارة.

وبالتالي تعد WAFs فعالة جدًا في حظر أنواع معينة من الهجمات الضارة، حيث يمكنها حظر الطلبات الضارة المعروفة. إن الطريقة التي تعمل بها WAFs تعتمد بشكل أساسي على اعتراض جميع طلبات HTTP أو حركات مرور الشبكة الأخرى وتحليلها بحثًا عن التهديدات المحتملة.

إذا بدا الطلب مشبوهًا فيمكن لـ WAF إما رفضه تمامًا أو تمريره أثناء تسجيل ما تم اكتشافه حتى يتمكن من معرفة عدد المرات التي تمت فيها محاولة الهجوم على موقعك.

الفرق بين قائمة الحظر وقائمة السماح

يتمثل الاختلاف الرئيسي بين قائمة الحظر(Blocklist) وقائمة السماح (Allowlist) التي يعتمد عليها جدار حماية تطبيق الويب في الطريقة التي تنفذ كل قائمة من خلالهاسياسات الأمان الخاصة بها.

تعد قوائم الحظرعمومًا أكثر بساطة من قوائم السماح، لأنها تركز على حظر جميع الزيارات غير المسموح بها. بينما تستخدم قوائم السماح عادةً لتحديد حركة المرور المقبولة بناء على معايير أكثر دقة، مثل فرض امتياز لعناوين IP معينة أو السماح بالوصول إلى منافذ محددة.

عادةً ما تقوم قائمة الحظر بتصفية معظم حركة المرور غير المرغوب فيها عند الاتصال الأول بالخادم بينما قد تتطلب قائمة السماح عدة هجمات قبل أن تحظر نشاطًا مشبوهًا.

بعض الهجمات التي يتم منعها بواسطة WAFs

تعد WAFs من أكبر آليات الأمان في العصر الحديث. تمنع الهجمات من اختراق شبكة أو نظام. يتم منع أنواع الهجوم التالية بواسطة WAFs:

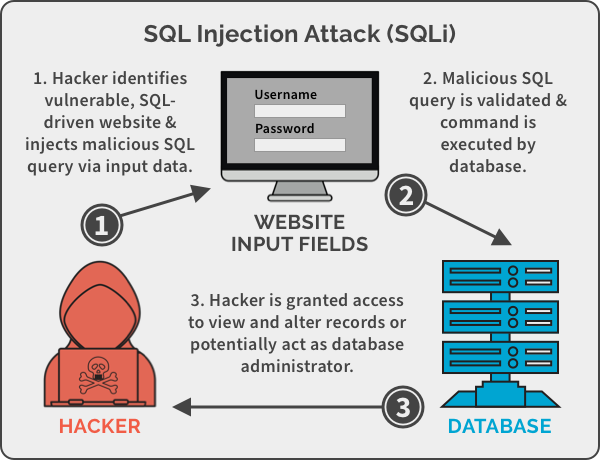

تعد SQL Injection أحد أكثر أشكال هجمات تطبيقات الويب شيوعًا وخطورة. إنه يعمل من خلال استغلال نقطة ضعف في أحد التطبيقات للتسبب في تسرب البيانات أو حتى السماح بالوصول الكامل إلى جميع قواعد البيانات الخلفية للتطبيق.

1- SQL Injection

يتم تنفيذ الهجوم عندما يقوم المهاجم بإدخال تعليمات برمجية خبيثة SQL في حقول الإدخال على موقع ويب والتي يمكن استخدامها ضد قاعدة البيانات الأساسية. عادة ما يكون الهدف من هذا النوع من الهجوم هو الحصول على وصول غير مصرح به وربما سرقة المعلومات من قاعدة البيانات.

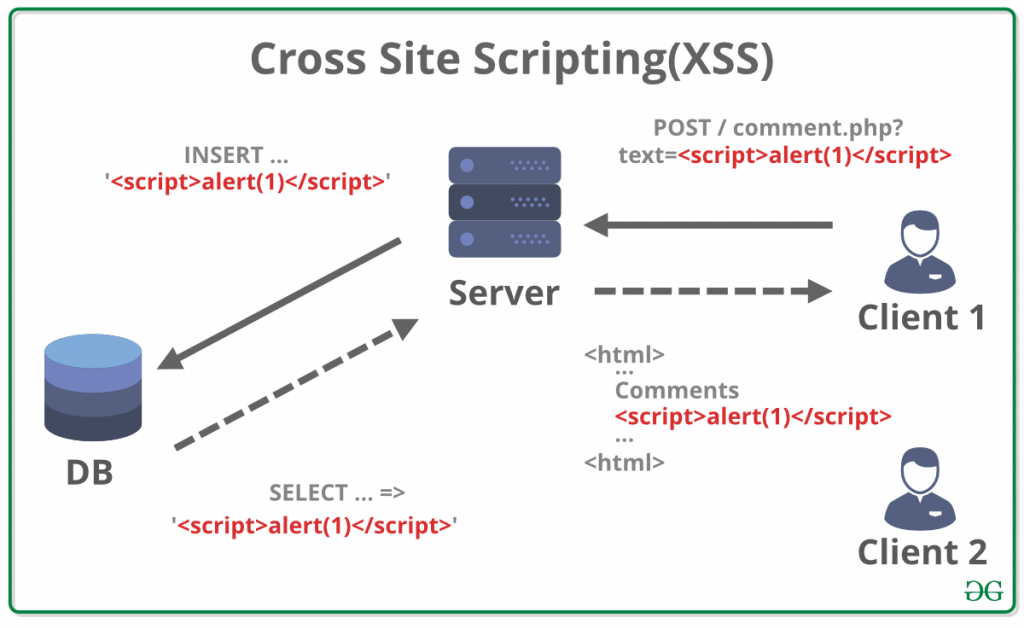

2- Cross-site Scripting (XSS)

XSS هو هجوم ويب يستفيد من علاقة الثقة بين موقع الويب ومستخدميه. من خلال إقناع المستخدم بالنقر فوق ارتباط أو إرسال البيانات، يمكن لـ XSS السماح للمهاجمين بحقن رمز في موقع ويب آخر.

يمكن استخدام هذا الرمز لعدة أغراض ضارة، مثل سرقة كلمات المرور من مواقع ويب الجهات الخارجية حيث سبق للمستخدمين تسجيل الدخول باستخدام نموذج تسجيل الدخول للموقع المستهدف.

3- DDoS Attacks

إن هجوم (DDoS) هو أحد أشكال الهجمات الإلكترونية، حيث يرسل المهاجم عددًا كبيرًا من الطلبات إلى موقع الويب أو الخادم الخاص بالمنظمة. إن العدد الهائل من الطلبات يجعل من الصعب على الموقع الاستجابة وغالبًا ما يثقل كاهل نظامه، ويمنعه من الاستجابة لحركة المرور الشرعية.

4- Zero-day Attacks

في هجمات Zero-day تستغل التعليمات البرمجية الضارة نقطة ضعف غير معروفة في تطبيق أو نظام تشغيل شائع الاستخدام. يأتي مصطلح (Zero-day) من حقيقة أنه لا يوجد وقت كافٍ لتصحيح للثغرة الأمنية قبل أن يتم استغلالها.

5- Cookie Poisoning

هو نوع من الهجمات الإلكترونية حيث يتم التلاعب بملف تعريف الارتباط الذي يتم إرساله مرة أخرى إلى الخادم لتجاوز الأمان أو لسرقة معلومات حساسة.

6- Web Scraping

هو عملية استخراج المعلومات من موقع ويب أو صفحة ويب. يتم إجراء Web Scraping عن طريق كتابة برامج كمبيوتر تنتقل تلقائيًا عبر موقع ويب وتستخرج البيانات منها.

7- Malware attacks

البرمجيات الخبيثة هي مصطلح يشير إلى أي نوع من التعليمات البرمجية الخبيثة التي يمكن استخدامها لأغراض مختلفة. تم تصميم بعض أنواع البرامج الضارة لسرقة المعلومات بينما تم تصميم نوع آخر من البرامج الضارة لإتلاف أو تعطيل أجهزة الكمبيوتر أو الشبكات.

8- Defacement attacks

تعمل هجمات التشويه على تغيير محتوى موقع الويب لتقديم رسالة بديلة. بعض هجمات التشويه غير ضارة عادة، وتعمل مثلاً على تغيير لون الخلفية أو صورة الصفحة. ومع ذلك، قد تؤدي عمليات التشويه الأكثر خطورة إلى الكشف عن معلومات حساسة حول عملك وسرقة البيانات من العملاء.

كيف تساعدك WAFs على تلبية معايير الأمان القانونية؟

يجب أن تمتثل جميع الشركات التي تتعامل مع المعلومات الحساسة مع معيار أمان بيانات صناعة بطاقات الدفع (PCI). وهذا يشمل التجار والبنوك والمؤسسات المالية الأخرى ومقدمي خدمات الاتصالات وحتى الوكالات الحكومية.

إذا كانت مؤسستك تعمل مع المعلومات الحساسة أو تعالجها أو تخزنها (تفاصيل بطاقة الائتمان وما إلى ذلك) فمن الضروري أن تلتزم بمتطلبات ومعايير الأمان. وتلعب WAFs دورًا مهمًا في مساعدة الشركات على تلبية هذه المتطلبات ومنع انتهاكات البيانات.

يعد WAF بوابة لمنع الهجمات على موقع الويب الخاص بك، ويمكنه أيضًا مساعدتك على الامتثال للمعايير الأمنية مثل معيار PCI (صناعة بطاقات الدفع) ومعيار HIPAA (قانون نقل التأمين الصحي والمساءلة لعام 1996) و معيار GDPR (اللائحة العامة لحماية البيانات).

لهذا يجب أن يكون تركيب جدار الحماية جزءًا مهمًا من استراتيجية الأمان الشاملة لأي منظمة أو مؤسسة تتعامل مع بيانات حساسة إضافة لاعتماد سياسات التشفير والمصادقة والمراقبة والاستجابة للحوادث.

الأنواع المختلفة من جدران الحماية في مواقع ووردبريس

ووردبريس هو النظام الأساسي الأكثر شعبية لنظام إدارة المحتوى في العالم. ونظرًا لشعبيته الكبيرة غالبًا ما يتم استهدافه من قبل المتسللين. لذا يساعد WAF على منع الهجمات على ووردبريس من النجاح عن طريق حظرها على مستوى التطبيق قبل أن تتسبب في أي ضرر.

وبالتالي باستخدام WAF يمكنك حماية موقع الويب الخاص بك والتأكد من استمرار زوار موقع الووردبريس الخاص بك في الاستمتاع بتجربة تصفح آمنة ودون انقطاع.

هناك عدة أنواع من أنواع جدران الحماية التي يمكنك الاعتماد عليها، وهي:

1- WAF Security Plugins

WAF (جدار حماية تطبيق الويب) هو مكون إضافي للأمان يحمي موقع الويب من الهجمات الخبيثة والقرصنة. يتكامل مع خادم الويب للحماية. يمكن لـ WAF حماية مواقع الويب الثابتة والديناميكية بالإضافة إلى واجهات برمجة تطبيقات JSON ونقاط نهاية XML وخدمات الويب SOAP.

الميزة الأساسية لهذا الجدار هي اكتشاف عمليات التطفل أو الهجمات على موقع الويب الخاص بك. كما أنه يضمن كشف عمليات التطفل، ومراقبة تدفق حركة المرور، واكتشاف الطلبات المتكررة بكثرة من نفس الجهة وما إلى ذلك، والتي قد تكون مؤشرًا على محاولة اختراق من قبل أحد المتسللين.

2- On-site Dedicated WordPress WAFs

يتم تثبيت هذه الأنواع من جدران الحماية بين موقع الووردبريس الخاص بك وبين اتصال الإنترنت. حيث يقوم بمراقبة الطلبات من وإلى الخوادم الخاصة بك وتصفيتها وحظرها بناءً على قواعد الحماية التي تحددها.

3- Online WordPress Firewalls

لا يلزم تثبيت هذا النوع من جدار الحماية على نفس الشبكة التي يعمل بها خادم الويب. إنها خدمة عبر الإنترنت تعمل كخادم وكيل، حيث تأتي زيارات موقعك من خلاله لفحصها ثم تتم إعادة توجيهها إلى موقعك على الويب.

بصفتك مالكًا لموقع الويب، يجب عليك تكوين سجلات DNS الخاصة بالدومين الخاص بك للإشارة إلى WAF عبر الإنترنت. سيساعد هذا في ضمان أمان كافة حركات المرور القادمة من موقعك والذهاب إليه.

للقيام بذلك، قم بإضافة الخادم الخاص بالدومين (الذي يشير إلى عنوان IP الخاص بك) إلى WAF. بعد ذلك، عندما يحاول الزوار أو المستخدمون الوصول إلى موقعك أو أي صفحات عليه، فسيتم فحص هذه الطلبات ثم توجيهها عبر جدار الحماية إلى موقع الويب الخاص بك.

اقرأ أيضًا: أفضل 5 إضافات لتأمين وحماية موقعك الووردبريس بكافة خصائص الأمان

خيارات نشر وتكوين جدار الحماية الخاص بتطبيق الويب

هناك عدة خيارات يمكنك القيام بها لنشر جدار الحماية الخاص بتطبيق الويب وإليك توضيح هذه الخيارات والفرق بينها:

1- In-line Appliance Firewalls

تعد In-line Appliance طبقة أساسية من أمان الشبكة. يتم استخدامها بشكل شائع لحماية خوادم الويب من الوصول غير المصرح به. يمكن أن تكون قائمة على الأجهزة أو البرامج وتعمل عن طريق تصفية حركة المرور أثناء مرورها عبر جدار الحماية، لذلك يجب وضعها بين خادم الويب واتصالك بالإنترنت.

هذا الموضع يتيح لهم تصفية حزم البيانات قبل وصولها إلى الخادم، مما يساعد على منع أي نوع من الهجمات التي تستخدم حزم البيانات كموجه للتجسس أو التطفل مثل هجمات (DDOS).

2- End-point Firewalls

تستخدم جدران الحماية لمنع الوصول غير المصرح به إلى الشبكة. ويتم تثبيتها على الطبقة الخارجية للشبكة، هذا النوع من يسمى جدار نقطة النهاية أو جدار طرفي.

ويمكن لهذا النوع من جدر الحماية تصفية البيانات بناءً على عنوان IP ورقم المنفذ ونوع البروتوكول والبرارمترات الأخرى.

المفهوم الكامن وراءها بسيط - إذا كان بإمكانك اكتشاف البيانات التي تحاول الدخول إلى نظامك من مصدر غير موثوق به (أي شخص لا ينبغي أن يرسلها) فيمكنك حظرها قبل أن تدخل إلى نظامك الداخلي.

3- Cloud-based Firewalls

هو أداة لأمن الإنترنت وحماية الشبكة. يمكن استخدامه لإدارة جدران الحماية وتكوينها ومراقبتها عبر أجهزة متعددة. كما أن Cloud-based Firewalls لا تتطلب متطلبات تثبيت ويتم تكوينها عبر DNS أو BGP.

الشركات التي تقدم خدمة جدار الحماية

هناك عدة شركات تجارية تقدم لك خدمة جدار حماية لتطبيق الويب وأهمها:

1- Amazon Web Services (AWS)

يتيح لك AWS WAF إنشاء جدار حماية لتطبيق الويب يراقب الطلبات الواردة لأنماط الهجوم المعروفة ويحظر الطلبات عندما يكتشفها. يوفر هذا الحل أيضًا آليات التحكم في الوصول للسماح بحركة المرور المشروعة من خلالها مع تقييد المتسللين من الدخول إلى موقع الويب الخاص بك.

تساعد AWS في إيقاف الهجمات من عمليات استغلال الويب والروبوتات التي يمكن أن تؤثر على أمنك أو حتى تعرض العلامة التجارية لشركتك للخطر.

تتمكن AWS WAF من التحليل في الوقت الفعلي للنشاط على موقعك لكشف عمليات استغلال الويب الشائعة قبل تنفيذ التسجيل في الوقت الفعلي للطلبات استنادًا إلى سياسات محددة، ويدعم AWS WAF كلاً من عناوين IPv4 و IPv6 ويعمل مع البروتوكولات القياسية مثل HTTP و HTTPS بالإضافة إلى واجهات برمجة التطبيقات مثل Amazon S3 و DynamoDB.

2- Cloudflare

Cloudflare هي شركة أمان للتطبيقات السحابية ،يتم دمج WAF مع حمايتها. يحظر WAF أكثر من 57 مليار تهديد إلكتروني كل يوم. تم تصميم WAF الخاص بـ Cloudflare لحماية جميع أنواع التطبيقات ،سواء كانت تستند إلى PHP أو Java أو .Net. تم دمج Cloudflare أيضًا مع التصفح الآمن من Google وتقنية Microsoft SmartScreen بحيث يمكنها منع هجمات التصيد الاحتيالي الضارة في الوقت الفعلي.

Cloudflare WAF هو جدار حماية لتطبيق الويب يمكنه منع الهجمات ضد تطبيقات الويب. إنه يحمي من هجمات DDoS والروبوتات الضارة وهجمات SQL injection والتهديدات الأمنية الشائعة الأخرى. يمكن أيضًا استخدام WAF لحماية واجهات برمجة التطبيقات أو خدمات الويب بقواعد مرنة لحركة المرور الواردة.

اقرأ أيضًا: ما هو كلاود فلير؟ وكيف تقوم بربطه بموقعك؟

3- Microsoft’s Azure

يقدم Microsoft Azure مجموعة من البرامج التي توفر أدوات مساعدة لأنظمة أخرى، ومن هذه المنتجات خدمة WAFS، وهي عبارة عن جدار حماية لتطبيق الويب. يساعد هذا النظام في حماية تطبيقاتك من خلال تحليل أنماط حركة المرور ومنع الطلبات الضارة قبل أن تصل حتى إلى شبكتك.

يساعد جدار حماية تطبيق الويب Azure على حماية تطبيق الويب الخاص بك من تقنيات اختراق الويب الشائعة مثل SQL injection ونقاط الضعف التي يتم اكتشافها في التطبيقات، وبالتالي منع المهاجمين من تعريض بياناتك أو بيانات المستخدمين لديك للخطر أو استخدامها لنشر البرامج الضارة.

بمجرد أن يؤدي الطلب الوارد إلى انتهاك القاعدة، يمكن لجدار حماية تطبيق الويب Azure إيقاف الطلبات قبل وصولها إلى خوادم الويب، ويتم تسجيل الانتهاك في سجلات التدقيق للتحليل والتحقيق في الهجمات الناجحة (أو غير الناجحة) على تطبيقات الويب.

4- Imperva

يبحث المهاجمون دائمًا عن نقاط الضعف لاستغلالها من أجل الوصول إلى النظام. لمنع هذه الهجمات، يجب أن تكون الحلول الأمنية قادرة على تحديد ما هو ضار وما هو حميد.

يحمي WAF من Imperva المستخدمين من الهجمات باستخدام مجموعة متنوعة من التقنيات، بما في ذلك جدار حماية التطبيق، وفحص المحتوى القائم على القواعد والتحليل في الوقت الفعلي. الحل يوقف الغالبية العظمى من الهجمات قبل أن تسبب أي ضرر مع عدم وجود أخطاء تقريبًا.

5- Sucuri

Sucuri WAF هي شركة أمنية رائدة لووردبريس. إنه يتميز بـ WAF المستندة إلى السحابة والتي تكون فعالة باستمرار، ومجموعة من حلول الأمان سهلة الاستخدام وقاعدة عملاء تنمو يومًا بعد يوم.

إذا كنت تدير عملك على ووردبريس، فأنت بحاجة إلى Sucuri لضمان أمان موقعك من المتسللين. تعد شبكة Sucuri Security Network (SSN) واحدة من أفضل خدمات الحماية عبر الإنترنت لأصحاب الأعمال الذين يرغبون في حماية أصولهم الرقمية.

اقرأ أيضًا: الدليل الشامل لشرح إضافة Sucuri

6- Prophaze

Prophaze WAF هو جدار حماية جديد قوي لموقع الويب يحمي مواقع الويب والخوادم من هجمات المتسللين وهجمات DDoS، بالإضافة إلى التهديدات الأخرى على موقع ووردبريس الخاص بك.

ستتم حماية جميع مواقعك بواسطة Prophaze’s Website Application Firewall (WAF) حيث يقوم بمسح آلاف الثغرات الأمنية. إنه ليس مجرد برنامج بسيط يمنع الهجمات الشائعة ولكن تقنيته المتقدمة تعمل على مدار الساعة لتحديد ومنع التهديدات الجديدة عند ظهورها.

7- Akamai

يعد WAF من Akamai حلاً موثوقًا به يحمي موقعك من جميع الهجمات المعروفة. يوفر جدار حماية تطبيقات الويب Akamai (WAF) للعملاء مستوى إضافيًا من الحماية لتطبيقات الويب الخاصة بهم.

إنه يحمي التطبيق من الهجمات مثل البرمجة النصية عبر المواقع وإدخال SQL ونقاط الضعف الأخرى المعروفة. وهو يعتبر خدمة قائمة على السحابة، تتوفر WAF في كل من الإصدارات القياسية والمتقدمة لتلبية احتياجاتك ويمكن استخدامها جنبًا إلى جنب مع خدمة تسريع موقع الويب من Akamai لتوفير أوقات تحميل أسرع لزوار موقعك.

8- Wordfence

يعد Wordfence خيارًا قويًا آخر لـ WAF المصمم لمواقع ووردبريس كمكوِّن إضافي شائع للأمان متعدد الإمكانات. يقدم Wordfence نفس الميزات الرائعة التي يقدمها Sucuri ،ولكنه يتضمن أيضًا العديد من الأدوات الإضافية.

فهو يمنع حركة المرور الضارة ويكتشف نقاط الضعف الشائعة في الخادم. يكتشف أيضًا الوصول غير المصرح بها على موقعك. وهو يحتوي إصدار المجاني وأخر مدفوع بميزات إضافية. وهو بالإضافة إلى تقديمه للميزات الأساسيات لجدار الحماية، يحمي أيضًا من هجمات DDOS.

اقرأ أيضًا: شرح شامل Wordfence Security

خاتمة

هنا تكون رحلتنا قد انتهت في هذه المقالة الشاملة التي تحدثنا فيها بالتفصيل عن مفهوم جدار الحماية الخاص بتطبيق الويب (WAF) وتحدثنا عن أنواعه، وكيفية عمله، كما تعرفنا أيضا على كيفية حماية WAFs لتطبيقات الويب الخاصة بك من الهجمات الضارة، وأهم الهجمات التي يتم منعها بواسطتها.

كما تطرقنا أيضا إلى معرفة كيف يمكن أن تساعدك WAFs على تلبية معايير الأمان القانونية، الأنواع المختلفة من جدران حماية ووردبريس، وخيارات نشر وتكوين جدار الحماية، وأهم الشركات التي تقدم خدمة جدار الحماية الخاص بتطبيق الويب (WAF).

اترك تعليقك